Menu

Menu

En 2025, les forces de sécurité intérieure ont enregistré 453 200 atteintes numériques en France, soit une hausse de 87 % en cinq ans.* Cette progression traduit une pression désormais structurelle. Aucune entreprise, quelle que soit sa taille, n'est à l'abri.

La multiplication des terminaux (postes fixes, ordinateurs portables, smartphones, tablettes, objets connectés) combinée à la généralisation du travail hybride, a démultiplié la surface d'attaque des organisations. Maintenir un parc informatique opérationnel ne suffit plus : il faut désormais penser la flotte IT comme un véritable périmètre de sécurité, des serveurs jusqu'aux endpoints.

*Source : Ministère de l'Intérieur, Rapport annuel sur la cybercriminalité 2026

Le Rapport annuel sur la cybercriminalité 2026 du Ministère de l'Intérieur décrit une menace qui a changé de nature : elle est devenue industrielle, structurée et internationale. Le modèle du Cybercrime-as-a-Service en est l'illustration la plus marquante : il s'agit d'une véritable économie souterraine où des outils d'attaque, des accès compromis et même des services d'assistance technique sont vendus clés en main à la demande, permettant à des attaquants peu qualifiés de lancer des campagnes sophistiquées. L'écosystème criminel s'est par ailleurs hybridé avec la criminalité organisée traditionnelle. À l'échelle européenne, l'ENISA (Agence de l’Union européenne pour la cybersécurité) confirme cette professionnalisation et souligne qu'elle place toutes les organisations sous pression continue, sans distinction de taille ni de secteur.*

💡 Conséquence directe de cette industrialisation : les attaques ne se limitent plus à un dysfonctionnement informatique localisé. Elles entraînent interruption d'activité, pertes commerciales, atteinte à la réputation, sanctions réglementaires (NIS 2, RGPD, DORA) et litiges clients. La cybersécurité ne relève donc plus d'un seul service. Elle implique aussi bien les équipes IT et infrastructure que les métiers, la direction et les fonctions support.

*Source : ENISA, Threat Landscape 2025

Les PME, TPE et ETI figurent parmi les premières cibles. Le signal le plus marquant côté français vient de Cybermalveillance.gouv.fr : le dispositif a enregistré une hausse de 73 % des demandes d'assistance émanant d'entreprises et d'associations en 2025.* Une progression de cette ampleur, en un an, ne traduit pas une simple variation conjoncturelle mais bien un changement d'échelle dans l'exposition des professionnels.

*Source : Cybermalveillance.gouv.fr, Rapport d'activité 2025

Les rançongiciels demeurent la menace la plus dommageable pour les organisations européennes, à la fois par leur fréquence et par leur capacité à paralyser un système d'information complet. Mais la tendance change : l'ANSSI observe que plusieurs groupes privilégient désormais l'extorsion sans chiffrement : les attaquants volent les données et les monétisent autrement (revente, chantage direct, pression médiatique). Cette stratégie explique en grande partie la hausse de 51 % des incidents d'exfiltration de données recensés par l'agence en 2025.* Pour les entreprises, l'impact est double : préjudice opérationnel d'une part, atteinte à la confidentialité et obligations de notification d'autre part.

*Source : ANSSI, Panorama de la cybermenace 2025

Les failles non corrigées restent un point d'entrée privilégié, et la fenêtre de réaction se réduit chaque année. L'ANSSI rapporte que près d'une vulnérabilité exploitée sur trois en 2025 l'a été dès le jour de sa publication, et dans certains cas, avant même qu'un correctif officiel ne soit disponible.* Les équipements de bordure, c'est-à-dire les équipements qui font la frontière entre le réseau interne de l'entreprise et internet (VPN, pare-feu, passerelles d'accès distant), ont été particulièrement visés tout au long de l'année. Sans gestion proactive des correctifs sur l'ensemble du parc, la fenêtre d'exposition se compte parfois en heures, pas en jours.

*Source : ANSSI, Panorama de la cybermenace 2025

Autre tendance lourde : le rôle croissant des partenaires et fournisseurs dans les compromissions. L'ANSSI décrit dans son Panorama 2025 un schéma désormais classique : un attaquant compromet d'abord un prestataire qui dessert de nombreuses entités françaises, accède aux données de ses clients, puis exploite les connexions techniques que ce prestataire entretient légitimement avec eux pour s'introduire à son tour dans leurs systèmes d'information.* Les environnements cloud ne sont pas épargnés non plus. Pour les entreprises, l'enjeu est clair : la sécurité d'une flotte IT dépend désormais autant des accès externes (prestataires, infogérance, SaaS) que des défenses internes. Cartographier ses dépendances, contractualiser des exigences de sécurité et surveiller les accès externes deviennent des chantiers prioritaires.

*Source : ANSSI, Panorama de la cybermenace 2025

Le hameçonnage reste, sans surprise, le vecteur d'intrusion dominant, avec une industrialisation croissante des campagnes via des plateformes spécialisées et un recours à l'intelligence artificielle pour personnaliser les messages.* Mais la nouveauté en France, c'est la bascule du top des menaces côté professionnels : selon Cybermalveillance.gouv.fr, le piratage de compte est devenu en 2025 la première menace pour les entreprises et associations, avec une progression de 52 % en un an.**

💡Ce basculement n'est pas anodin. Il traduit un changement de logique chez les attaquants : plutôt que de forcer un système, ils se connectent avec des identifiants valides obtenus par hameçonnage, fuites de bases de données ou réutilisation de mots de passe. Pour une entreprise, cela signifie qu'une partie de la menace ne déclenchera aucune alerte technique : l'attaquant n'attaque pas, il se connecte.

*Source : ENISA, Threat Landscape 2025

**Source : Cybermalveillance.gouv.fr, Rapport d'activité 2025

Smartphones professionnels, tablettes et ordinateurs portables en mobilité concentrent aujourd'hui une part importante des accès aux données sensibles. Ce volet appelle des dispositifs spécifiques (MDM, Mobile Endpoint Security, politique BYOD formalisée).

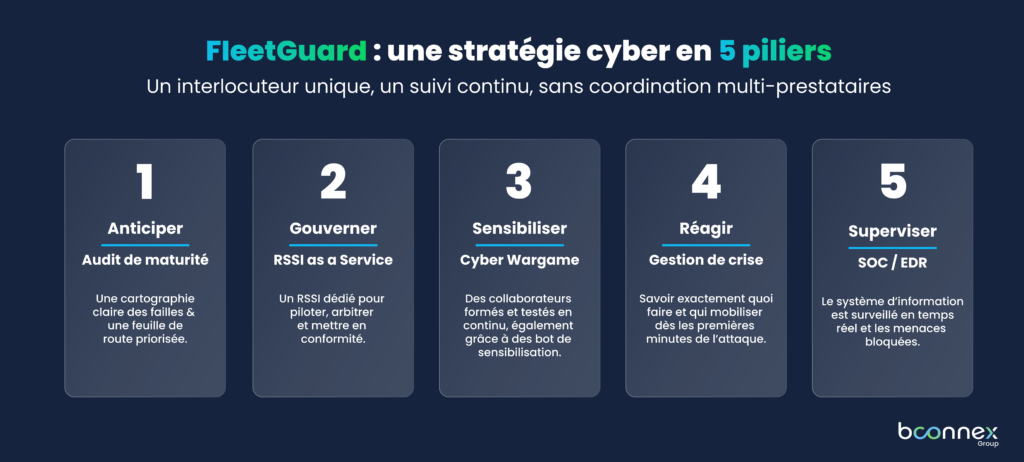

Face à cette complexité, l'approche traditionnelle "antivirus + pare-feu" ne suffit plus. C'est précisément le constat à l'origine de FleetGuard, le dispositif de cybersécurité conçu par bconnex group, protégeant aussi bien les PC que les mobiles. FleetGuard structure sa réponse autour de cinq piliers complémentaires qui couvrent l'intégralité du cycle de protection : anticiper, gouverner, sensibiliser, réagir, superviser. Chacun peut être mobilisé indépendamment, et leur combinaison forme une stratégie cyber complète, sans nécessiter de RSSI interne ni d'équipe sécurité dédiée.

FleetGuard couvre l'ensemble de la flotte IT : PC fixes, ordinateurs portables, smartphones et tablettes. Une cohérence essentielle alors que la frontière entre usages bureau et usages en mobilité s'est largement effacée.

➡️ Tout commence par un état des lieux. Le premier pilier de FleetGuard est un audit de maturité fondé sur le référentiel ANSSI et ses six familles de contrôle. L'audit objective le niveau de protection réel de l'organisation, identifie les angles morts et débouche sur une roadmap d'amélioration priorisée. Pour une PME ou une TPE qui ne dispose pas de RSSI interne, c'est la lecture la plus claire qu'elle puisse obtenir de sa posture cyber, et la base sur laquelle s'articulent les autres piliers.

➡️ Sécuriser une organisation ne se résume pas à un projet ponctuel. Le deuxième pilier de FleetGuard, le RSSI as a Service, met à disposition de l'entreprise un responsable sécurité à temps partagé. Il prend en charge la gouvernance cyber dans la durée : gestion des risques, pilotage de la conformité (NIS 2, RGPD, DORA), arbitrage entre les chantiers prioritaires, coordination entre les équipes IT et les directions métier. Une expertise structurante, sans le coût d'un poste à temps plein et avec une vision extérieure supplémentaire.

➡️ La sensibilisation reste le levier au meilleur rapport coût/efficacité. C'est aussi un élément que les assureurs examinent de près en cas d'attaque : sans preuve concrète que les collaborateurs ont été régulièrement formés et testés, l'indemnisation peut être réduite, voire refusée. Le défi consiste donc à maintenir un niveau de vigilance dans la durée, pas seulement lors d'une formation annuelle.

Le troisième pilier de FleetGuard combine donc deux formats complémentaires. D'un côté, le Cyber Wargame, un jeu de plateau d'environ 1h30 animé par équipe métier (comptabilité, marketing, RH, ADV…) qui simule des scénarios d'attaque réels. Ce format immersif crée un moment fort, ancre les bons réflexes et déclenche des conversations qu'un module d'e-learning provoque rarement.

De l'autre, un bot de sensibilisation cyber avec campagnes de phishing, qui s'intègre directement aux outils de communication des collaborateurs (Slack, Microsoft Teams) pour pousser des micro-formations contextualisées et des simulations de phishing réalistes tout au long de l'année. C'est l'alliance du moment fort et de la piqûre de rappel régulière qui transforme une session ponctuelle en réflexe durable.

➡️ Aucun système n'est inviolable. La capacité à réagir vite et de façon coordonnée fait souvent la différence entre un incident maîtrisé et une crise majeure. Le quatrième pilier de FleetGuard est un kit de gestion de crise personnalisé : rôles définis, arbres de décision, fiches réflexes prêtes à l'emploi, plan de communication, procédures de sauvegarde et de restauration. Cette préparation se construit à froid : en pleine attaque, il est trop tard pour improviser.

➡️ Enfin, la détection avancée sur les endpoints (EDR/XDR) couplée à une supervision continue permet de repérer les comportements anormaux et de circonscrire les attaques avant qu'elles ne se propagent. Le cinquième pilier de FleetGuard, le SOC Manager, pilote cette supervision pour l'entreprise. Plus la détection est précoce, plus la marge de manœuvre est grande : limiter la propagation, préserver les sauvegardes, contenir l'exfiltration. À l'inverse, une organisation qui découvre l'attaque par la demande de rançon ou par un tiers extérieur n'a souvent plus qu'à gérer les conséquences.

L'intérêt d'une approche comme FleetGuard ne tient pas seulement à l'articulation de ces cinq piliers. Il tient surtout au fait qu'ils sont pilotés de bout en bout par des équipes dédiées chez bconnex group. L'entreprise n'a pas à composer avec plusieurs prestataires, à coordonner différents outils ou à monter en compétence sur des sujets techniques pointus. L'audit, la gouvernance cyber, les sessions de sensibilisation, le kit de gestion de crise et la supervision SOC sont assurés par un interlocuteur unique, avec un suivi continu.

💡 C'est cette logique "clés en main" qui rend la démarche accessible aux entreprises qui n'ont ni les ressources internes ni le temps pour structurer seules une stratégie cyber complète. FleetGuard leur permet de bénéficier du niveau de protection d'une grande organisation, sans en supporter la charge opérationnelle.

La cybersécurité n'est plus une option technique réservée aux grands comptes : c'est un enjeu de continuité d'activité, de conformité et de confiance, partagé entre les collaborateurs et la direction. Le constat est désormais partagé par les autorités françaises et européennes : la question n'est plus de savoir si une attaque surviendra, mais comment elle sera anticipée, détectée et absorbée.*

Pour les DSI, RSSI, responsables infrastructure et dirigeants, la vraie question n'est plus "faut-il agir ?" mais "par où commencer ?" et avec qui avancer. Des dispositifs intégrés comme FleetGuard montrent qu'il est possible d'avancer de façon structurée, sans tout réinventer en interne.

*Source : Ministère de l'Intérieur, Rapport annuel sur la cybercriminalité 2026

Vous souhaitez évaluer la maturité cyber de votre organisation ou échanger sur vos enjeux de sécurité ? Contactez les équipes bconnex group pour un premier échange.